[DAILY BIZON 이인규 기자]

알약으로 잘 알려진 이스트시큐리티의 시큐리티대응센터 (ESRC)는 최근 북한발 해킹 사건을 수사하는 현직 경찰 신분처럼 위장된 해킹 공격이 등장하였다며 사용자들의 각별한 주의를 요청하였다.

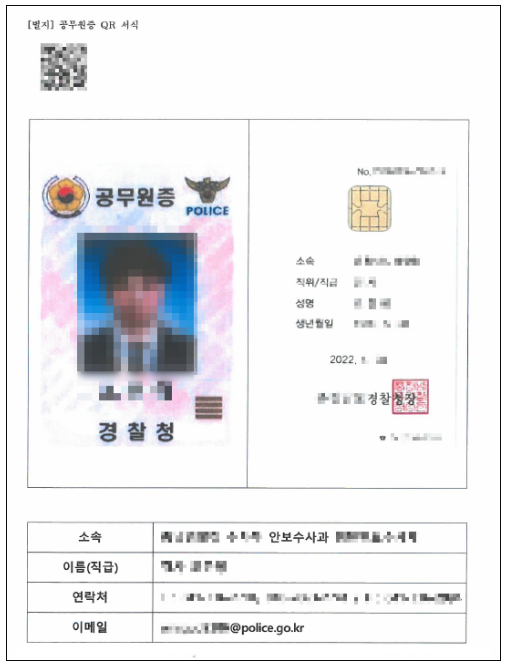

이번 공격은 경찰청에서 근무하는 첨단안보수사계 수사관을 사칭하였고, 얼굴과 실명 등이 담긴 공무원증도 PDF 문서로 위장해 해킹을 시도하였다고 한다.

ESRC에 따르면 지난 2017년에도 국내 모 비트코인 거래소 관계자를 타깃으로 경찰 신분증을 도용하여 회원 가입 조회 협조 요청을 위장한 공격이 수행된 적이 있고, 당시 공격에는 “비트코인 거래내역.xls” 파일명의 악성 코드와 신분증 PDF 사본이 함께 사용되어 수사당국의 대대적인 조사 결과 북한 소행으로 결론난 바 있다고 한다.

2017년에 발생하였던 비트코인 거래소 대상 경찰 사칭 공격은 정상 신분증 문서를 이메일에 악성 문서와 별도 첨부해 보낸 수법을 썼지만, 이번 공격은 악성 실행파일(EXE) 내부에 정상 신분증 PDF 문서를 교묘히 은닉 후, 악성 코드 작동 시점에 정상 파일로 교체하는 방법을 사용하였다고 한다.

ESRC 분석 결과, 공격에 사용된 웹 서버 명령어는 지난 2월과 5월에 각각 보고된 [유엔인권사무소 "조선민주주의인민공화국 내 인권 상황"에 관한 특별보고서] 및 [대북전단과 관련한 민주평통 제20기 북한이탈주민 자문위원 대상 의견수렴] 사칭으로 수행된 공격 때와 명령어 패턴이 일치하는 것으로 확인되었다고 한다.

더불어 “유엔인권사무소”를 사칭했던 DOCX 악성 문서의 매크로 실행 유도 디자인도 과거 북한 배후의 해킹 공격으로 분류된 “통일부 정착 지원과” 사칭 공격 때의 화면이 서로 동일한 것으로 확인되었다.

ESRC는 이번 해킹 공격 거점에 국내 서버가 악용되었으며, 관계 당국과 긴밀히 공조해 악용된 사고 서버를 신속히 조치하여 추가 피해 발생을 차단하였다고 밝혔다.